Technische Analyse von Sicherheitsvorfällen

Externe und interne Angriffe auf Ihre IT-Systeme gehören zu Risiken die notwendigerweise in jeder Risikoanalyse berücksichtigt werden müssen. Präventive Maßnahmen helfen einen angemessenen Schutz der Systeme herzustellen, können aber nicht alle Angriffe verhindern.

Wenn ein Angriff erfolgt, gilt es methodisch vorzugehen und die Schwachstellen zu identifizieren. Um weitere Angriffe zu verhindern, müssen elementare Fragen beantwortet werden:

- Welche Systeme sind von dem Vorfall betroffen?

- Um was für einen Angriff handelt es sich?

- Wer oder was hat den Vorfall verursacht?

- Wurde auf vertrauliche Daten zugegriffen?

- Wurden Sicherheitsschwachstellen für den Angriff ausgenutzt?

- Wie können zukünftige Angriffe verhindert werden?

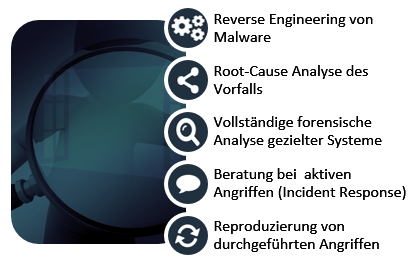

In einer Root-Cause Analyse kann das Angreiferverhalten analysiert und der Angriff bis zum Eintrittspunkt in Ihr Unternehmen zurückverfolgt werden.

Wie vorbereitet ist Ihre Umgebung um Angriffe zu erkennen?

Forensische Analysen zeigen meist, dass IT-Infrastrukturen nicht optimal auf technische Untersuchungen vorbereitet sind.

Dies kann an einem fehlenden einheitlichen Logging-System liegen, an zu geringen Größen von Log-Speichern oder daran, dass die System-konfigurationen nicht optimiert worden sind.

Die Standardkonfigurationen in Windows und Linux bieten erfahrungsgemäß keine optimale Umgebung um Untersuchungen durchzuführen.

In einer optimierten Umgebung haben Sie die Möglichkeit, Angriffe schneller zu erkennen, Aufmerksamkeiten durch Informationen verschiedener Quellen zu erfassen und den Ausgangspunkt eines Sicherheitsvorfalls aufzudecken.

Ihr Mehrwert

- Sicherheitsvorfälle detailliert aufklären

- Schaden und Auswirkungen ermitteln

- Geeignete Maßnahmen erarbeiten um zukünftige Angriffe zu verhindern

- Systeme bezüglich der Aufklärung von Angriffen optimieren